Руководство пользователя VPNaaS

Для создания сервера VPN необходима лицензия VPNaaS. Как только данная лицензия будет получена, появится вкладка в левом боковом меню VPNaaS.

Что нужно для создания VPN сервера

В проекте должна быть хотя бы одна внешняя сеть с маршрутизацией в интернет (желательно с публичным адресом).

Если публичный адрес есть — именно он будет точкой входа для внешних подключений пользователей к сетям облака.

Если его нет, то создаваемый VPN сервер сам определяет публичный адрес маршрутизатора через DNS. В этом случае нужно будет открыть выбранный порт на маршрутизаторе для перенаправления трафика на внутренний адрес.

При создании VPN сервер также получит и DNS-имя, по которому можно будет инициировать подключения.

Нужно убедиться, что в списке образов в проекте доступен образ с тэгом

vpn-image. ВМ на его основе и будет являться VPN-сервером.

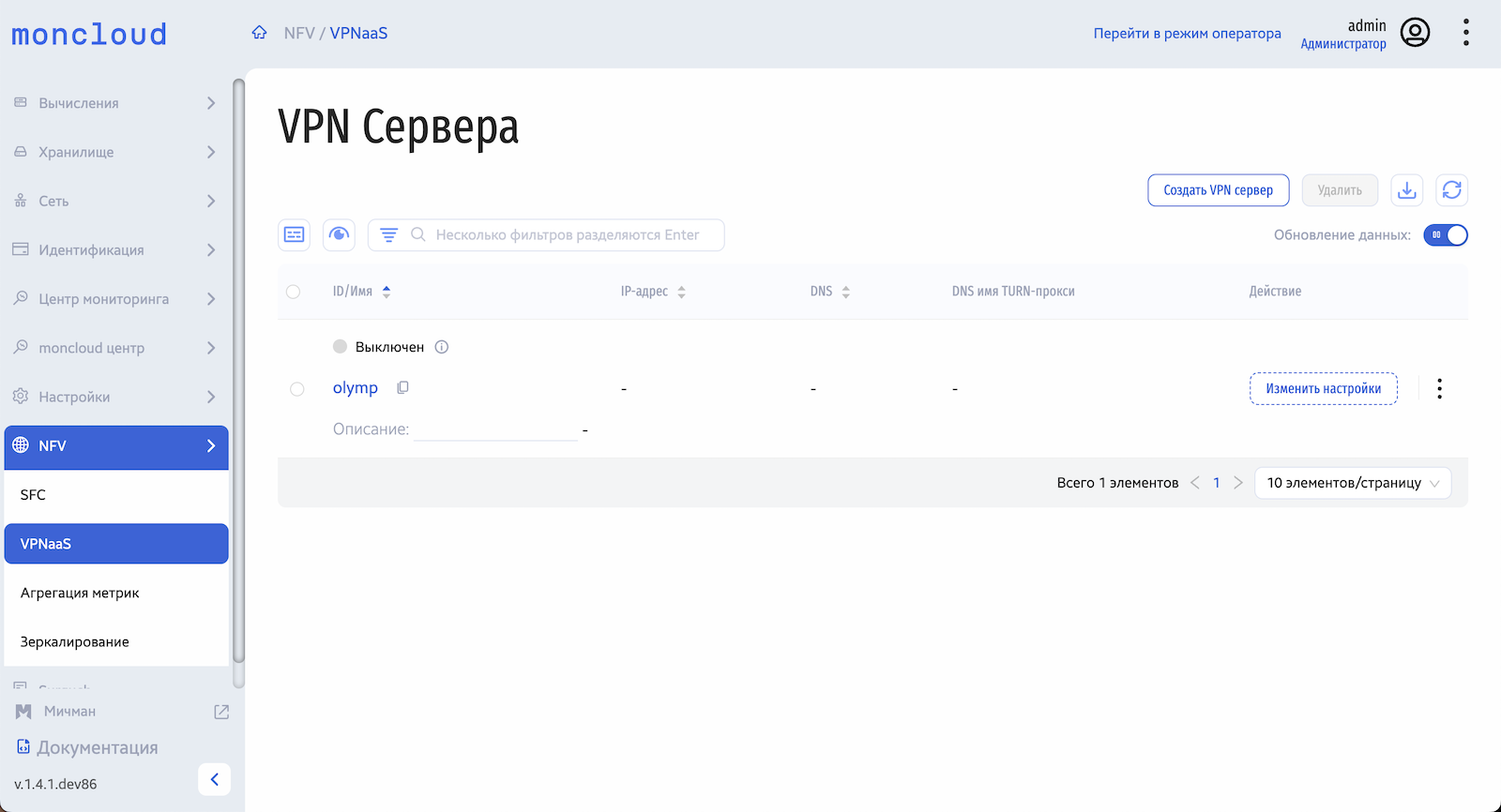

Как создать сервер VPN

Перейти в раздел VPNaaS.

Нажать Создать VPN сервер.

Выбрать имя и внешнюю сеть (см. предыдущий пункт).

Подождать около 5 минут.

Настройка VPN сервера

Нажать в реестре VPN серверов на имя сервера.

Откроется страница деталей сервера (эта страница считается базовой точкой отсчёта).

Доступные действия: * Просмотр логов сервера (Лог сервера). * Изменение имени и описания (Редактировать).

В секции Подробности нажать Изменить настройки.

Доступные параметры:

- Site-to-site режим

По умолчанию сервер работает в клиентском режиме (динамические адреса для клиентов, доступ к подсетям облака, NAT для ВМ). В режиме site-to-site сервер становится прозрачным, клиенты и ВМ видят подсети друг друга, адреса статичны.

- TURN-proxy

Позволяет серверу принимать подключения даже без публичного адреса/открытого порта, используя доверенный сервер в Azure. Подключение по SSTP через DNS-имя TURN-прокси.

- Пользовательский TURN-proxy

Включается при активации TURN-proxy. Позволяет указать собственный сервер и порт для прокси в вашей инфраструктуре.

- Порты UDP

Определяет список портов UDP для VPN соединений. Например,

1194может использоваться и для OpenVPN, и для WireGuard.

- Порты TCP

Аналогично UDP. Важно: порт

443/TCPзакрывать нельзя.

- Общий секретный ключ (PSK)

Для IPSec-протоколов указывается Pre-shared key.

- Протоколы

Выбор доступных протоколов (список отличается для client и site-to-site режима).

Клиентский режим

В разделе Hub доступны следующие настройки:

Авторизация — интеграция с внешними службами. Варианты: a. Keystone — авторизация через облако moncloud (логины и пароли пользователей проекта). b. Radius — требует настройки сервера, порта и общего ключа. c. Windows AD/ND — авторизация через Active Directory/ND. d. LDAP — требует указания сервера, DN, фильтров.

Включен шлюз — при активации весь трафик клиента выходит через VPN сервер.

DNS и резервный DNS — указываются DNS-серверы для VPN интерфейса.

CIDR подсети — диапазон адресов для клиентов.

Дополнительные маршруты — задаются дополнительные сети, доступные через VPN.

Лимит пользователей WireGuard — резервирование статических адресов под клиентов WG.

Режим site-to-site

В разделе Bridge доступны:

Дополнительные маршруты (right subnet) — добавление подсетей, доступных через VPN.

Подсети для пользователя (left subnet) — назначение клиентских подсетей, видимых в облаке через гейтвей.

Подключение подсетей

Нажать в реестре VPN серверов на имя сервера.

Открыть вкладку Подсети.

Нажать на троеточие у выбранной подсети и выбрать Подключить/Отключить.

Пользователи

Создание пользователя:

Нажать Создать пользователя.

Задать имя (уникальное) и опционально описание.

Выбрать метод авторизации: a. Без пароля — небезопасный вариант (только для WireGuard). b. По паролю — стандартный вариант. c. LDAP/Keystone/Radius/Windows AD/ND — при включённых внешних сервисах.

Установить ограничения (TCP-сессии, скорость).

Указать количество создаваемых пользователей.

Указать группу.

Редактирование пользователя: через меню (троеточие).

Удаление пользователя: через меню (троеточие).

Деактивация/Активация: через меню (троеточие).

Скачивание WireGuard/OpenVPN конфигов: через меню Скачать конфигурацию или карточку пользователя.

Сброс конфигурации: через меню (троеточие).

Группы пользователей

Вкладка Группы.

Создание группы — уникальное имя, описание, ограничения.

Редактирование/Удаление/Активация группы — через меню.

Массовые операции над группами.

Добавление пользователей в группу.

Управление подключениями

Вкладка Подключения:

Просмотр всех подключений.

Принудительное отключение пользователя.

Массовое отключение.

ACL

Создание ACL:

Нажать Создать ACL.

Указать параметры:

Описание.

Приоритет (меньше = выше).

Заблокировать (флаг).

Протокол (TCP/UDP/IP).

Диапазон портов отправителя/назначения.

Адреса подсетей отправителя/назначения (CIDR).

Пользователь/группа отправителя или получателя.

Примеры правил:

Пример 1. Ограничение доступа к серверу бухгалтерии (192.168.10.5/32). Запрет всем, кроме группы Accountants.

Пример 2. Запрет доступа клиентов VPN (10.100.2.0/24) к офисной сети (10.50.0.0/16).

Пример 3. Блокировка torrent-трафика (порты 6881–6889 TCP).

Пример 4. Изоляция клиентов (запрет общения внутри подсети 10.100.2.0/24).

Пример 5. RDP-доступ (3389/TCP) только для admin_john к серверу 172.16.10.10.