Сеть

Сети в облачном пространстве — это логически изолированные виртуальные сети, которые позволяют инстансам (виртуальным машинам) взаимодействовать друг с другом, с другими ресурсами облачной инфраструктуры и с внешним интернетом.

Зачем они нужны: Организация внутреннего взаимодействия: вы можете объединить инстансы в одну сеть, чтобы они могли безопасно обмениваться данными без выхода в интернет.

Контроль доступа: с помощью правил групп безопасности можно задать, какие подключения разрешены к инстансам — как изнутри сети, так и извне.

Гибкость настройки: можно создавать несколько изолированных сетей для разных проектов, окружений (тест, продакшн) или клиентов.

Подключение к внешнему миру: через плавающие IP адреса можно давать инстансам доступ к интернету и обеспечивать подключение к ним снаружи.

В облаке сеть работает примерно так же, как в традиционной IT-инфраструктуре, только полностью виртуально — вы сами задаёте её структуру, IP-диапазоны, маршруты и параметры безопасности.

В разделе «Сеть» отображаются следующие вкладки:

Сети

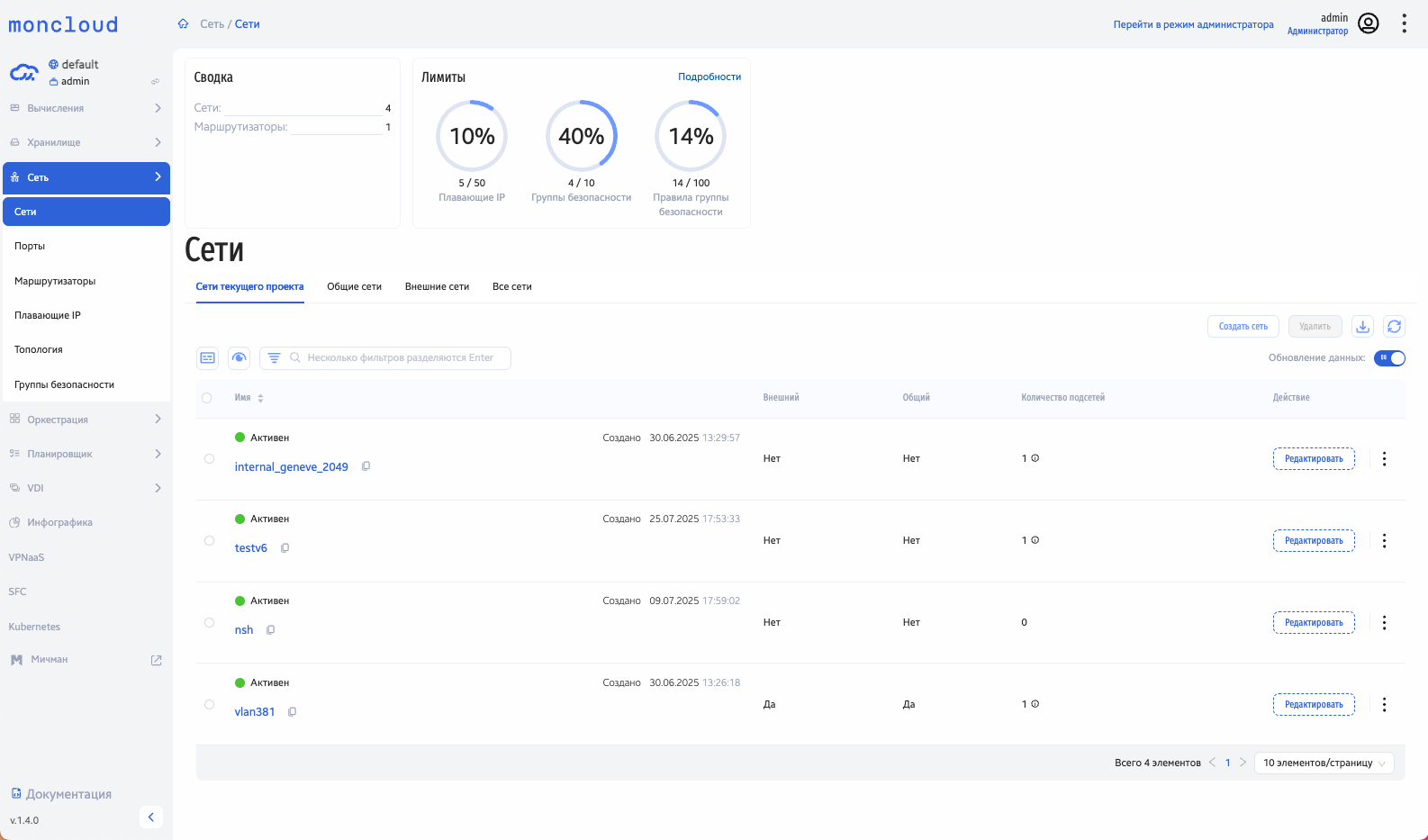

На странице Сети отображаются следующие вкладки:

Сети текущего проекта

Сети текущего проекта — это виртуальные сети, созданные вами или другими участниками в рамках конкретного проекта в облачной платформе. Эти сети изолированы от других проектов и служат для организации внутреннего взаимодействия между инстансами и другими ресурсами в пределах одного проекта.

Зачем они нужны:

Изоляция ресурсов: ресурсы одного проекта не могут видеть или взаимодействовать с ресурсами другого проекта по сети без явной настройки.

Гибкая настройка: вы можете задать IP-адресацию, подсети, правила доступа и подключение к интернету — всё под нужды вашего приложения или архитектуры.

Безопасность: можно настроить группы безопасности и межсетевые правила, чтобы контролировать, кто и как может подключаться к инстансам.

Допустим, у вас в проекте есть несколько инстансов — веб-сервер, база данных и сервер приложений. Вы создаёте виртуальную сеть проекта, и все эти инстансы работают внутри неё, обмениваясь данными по внутренним IP-адресам. При этом извне доступ может быть закрыт или ограничен через группы безопасности.

Общие сети

Общие сети (или публичные сети) — это виртуальные сети, доступ к которым может быть открыт сразу для нескольких пользователей или проектов в облаке. В отличие от приватных сетей, созданных в рамках конкретного проекта, общие сети предоставляются облачным провайдером и уже настроены для подключения к интернету.

Зачем они нужны:

Быстрый старт: вы можете создать инстанс и сразу подключить его к общей сети без дополнительной настройки маршрутов и интернет-шлюзов.

Доступ к интернету: инстансы в общей сети, как правило, имеют выход в интернет и могут получать входящие подключения, если у них есть плавающий IP.

Общая инфраструктура: такие сети часто используют по умолчанию для тестов, прототипирования или небольших проектов, где не требуется сложная изоляция и безопасность.

Минимум настройки: ничего не нужно создавать вручную.

Проще говоря, общая сеть — это удобный и быстрый способ подключить инстанс к интернету без лишних шагов.

Примечание

Общие сети могут быть менее безопасными, чем приватные — например, если не настроить группы безопасности, инстанс может быть доступен извне.

Внешние сети

Внешние сети — это виртуальные сети в облаке, обеспечивающие выход инстансов в интернет или связь с другими внешними системами вне облачной платформы.

Зачем нужны внешние сети:

Доступ в интернет: чтобы инстансы могли скачивать обновления, обращаться к API, подключаться к внешним сервисам и т.д.

Удалённый доступ: пользователи могут подключаться к инстансам по SSH, RDP и другим протоколам.

Публичные IP-адреса: инстансам, подключённым к внешней сети, можно назначить плавающий (публичный) IP-адрес.

Разграничение трафика: вы можете настроить маршрутизацию, NAT, фаерволы и балансировщики, контролируя, какой трафик входит и выходит из облака.

Например, вы настроили инстанс в облаке, развернули на нём веб-сервер и хотите, чтобы сайт был доступен из интернета. Для этого вы подключаете инстанс к внешней сети и привязываете к нему публичный IP-адрес. Теперь любой пользователь может открыть сайт по этому IP.

Отличие от сетей текущего проекта:

Сети текущего проекта — это изолированное пространство для внутренних соединений между ресурсами.

Внешние сети — это мост между внутренними ресурсами и внешним миром.

Все сети

На этой вкладке отображаются все сети проекта.

Наименование поля |

Описание |

|---|---|

Имя |

Имя сети |

Внешний |

Тип сети - внешняя или внутренняя |

Общий |

Доступность сети - общая или приватная |

Количество подсетей |

Количество подсетей в сети |

Действие |

Редактировать |

Доступны следующие действия:

Управление сетями |

Просмотр, Создание, Редактирование и Удаление |

Создание подсети |

Создание подсети <console_subnetwork> |

Порты

Порты — это логические точки доступа, которые используются для передачи данных между приложениями по сети. Они позволяют разным сервисам и программам на одном и том же инстансе отличать входящий и исходящий сетевой трафик.

Каждому сетевому соединению сопоставляется:

IP-адрес — идентификатор устройства в сети;

порт — идентификатор конкретного приложения или службы на этом устройстве.

В облачной инфраструктуре открытие и закрытие портов позволяет управлять сетевой доступностью инстансов. Это делают через группы безопасности, где можно указать, какие порты разрешено использовать и из каких источников может поступать трафик.Таким образом, порты — это способ точно определить, какому приложению или сервису предназначен сетевой трафик.

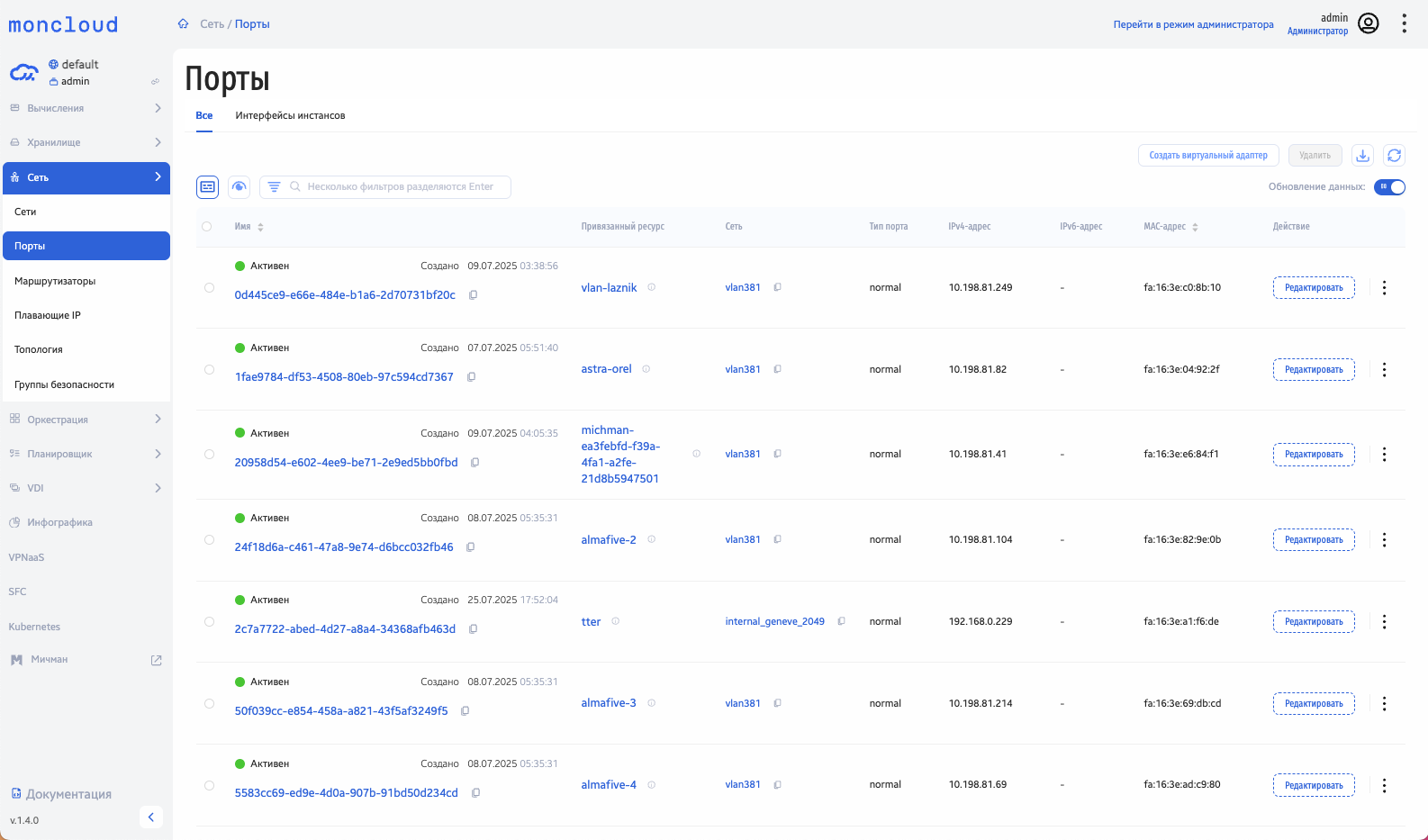

На странице Порты отображаются следующие вкладки:

Все порты

На этой вкладке отображаются все существующие в системе порты

Интерфейсы инстансов

Интерфейсы инстансов — это сетевые подключения виртуальной машины (инстанса) к облачной сети. Каждый интерфейс выполняет роль «сетевой карты» для инстанса, через которую он обменивается данными с другими ресурсами в облаке или с внешним миром.

Как это связано с портами:

Порты назначаются именно на интерфейсы инстанса. То есть:

Интерфейс определяет, к какой сети подключён инстанс.

Порт — это сетевое правило, которое управляет входящим или исходящим трафиком через этот интерфейс. Можно сказать, что интерфейс — это физический (виртуальный) канал связи, а порты определяют, какие именно подключения через этот канал разрешены.

Зачем это нужно:

Через интерфейсы инстанс получает IP-адрес и доступ к другим ресурсам в сети.

На интерфейс можно назначить плавающий IP, если инстанс должен быть доступен извне.

На интерфейс применяются группы безопасности, которые определяют, какие порты и протоколы разрешены.

Таким образом, интерфейс — это точка подключения инстанса к сети, а порты управляют тем, как через эту точку проходят сетевые соединения.

Наименование поля |

Описание |

|---|---|

Имя |

Имя порта |

Привязанный ресурс |

Ресурс, привязанный к сети |

Сеть |

Тип сети - internal или external |

Тип порта |

Тип порта |

IPv4-адрес |

Адрес |

IPv6-адрес |

Адрес |

MAC-адрес |

MAC-адрес порта |

Действие |

Быстрое действие с портом |

Доступны следующие действия:

Управление портами |

Просмотр, Создание, Редактирование, Удаление |

Действия с портами |

Связать плавающий IP, Отсоединить, Изменить качество обслуживания, Управление группами безопасности |

Создание порта в облачной инфраструктуре требуется, чтобы настроить сетевое взаимодействие между инстансами или обеспечить доступ к сервисам, работающим на этих инстансах, извне.

Вот несколько типичных случаев, когда может понадобиться создать порт:

Открыть доступ к приложению или службе

Если на инстансе работает веб-сервер, база данных или другое приложение, которое принимает соединения по сети, нужно создать порт (и соответствующее правило безопасности), чтобы к нему могли подключаться пользователи или другие сервисы.

Организовать взаимодействие между инстансами

Если несколько инстансов взаимодействуют между собой, например, фронтенд подключается к бэкенду, необходимо открыть соответствующие порты, чтобы обеспечить связь между компонентами системы.

Создание порта — это фактически настройка правила, которое разрешает сетевое соединение к определённому ресурсу. Это один из ключевых элементов настройки безопасности и доступности сервисов в облаке.

Политики Qos

Политики QoS (Quality of Service) — это набор правил, которые определяют приоритеты и ограничения для сетевого трафика инстансов в облачной инфраструктуре. С помощью этих политик можно управлять пропускной способностью и качеством соединения, устанавливая лимиты и гарантии для передачи данных.

Политики QoS позволяют:

Ограничить максимальную скорость входящего или исходящего трафика для конкретного инстанса или группы инстансов.

Гарантировать минимальную пропускную способность для критически важных сервисов (например, база данных или веб-приложение).

Разделить приоритеты между разными видами трафика — например, чтобы контрольные сигналы (управление) не «терялись» среди большого объема пользовательских данных.

Сгладить пиковые нагрузки, распределяя доступную сетевую полосу между клиентами более предсказуемо и стабильно.

Пример:

Допустим, у вас есть два инстанса: один обслуживает API, второй занимается архивной загрузкой данных. Вы можете назначить политику QoS, которая даст API-инстансу гарантированную пропускную способность, а для архивного — ограничит скорость, чтобы он не занимал весь сетевой канал.

Таким образом, политики QoS позволяют гибко управлять качеством сетевого взаимодействия в пределах облачного проекта.

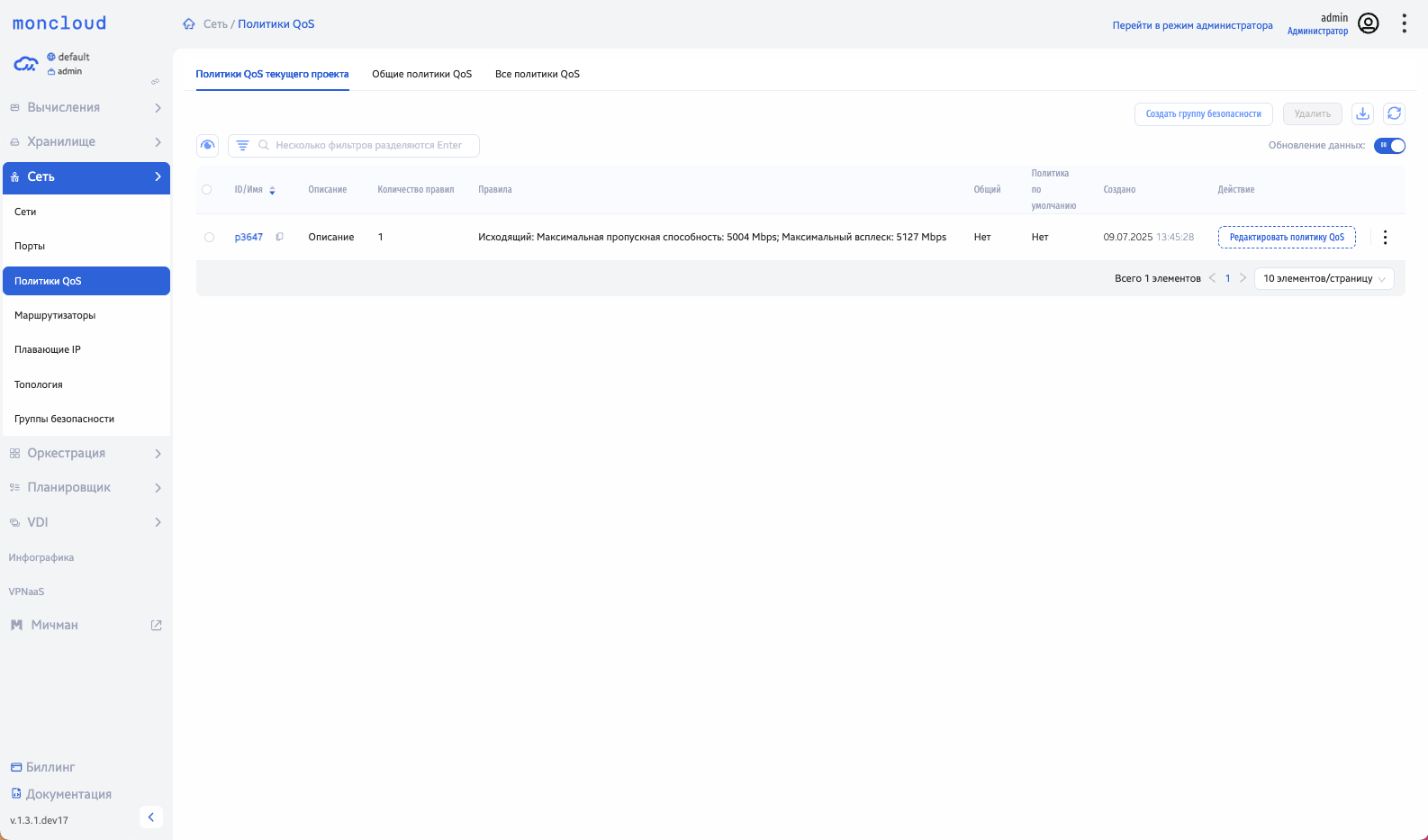

На странице Политики Qos отображаются следующие вкладки:

Политики QoS текущего проекта

Политики QoS текущего проекта — это набор правил, созданных внутри конкретного облачного проекта, которые регулируют сетевую производительность для инстансов и других ресурсов этого проекта.

Политики QoS проекта позволяют:

Установить лимиты на пропускную способность (входящую и исходящую) для трафика инстансов.

Приоритизировать трафик между сервисами внутри проекта.

Контролировать нагрузку на сеть, чтобы избежать перегрузок и нестабильности работы сервисов.

Создавать разные профили доступа к сети — например, «обычный», «приоритетный», «ограниченный» — и применять их к инстансам в зависимости от задач.

Особенности:

Эти политики действуют только в пределах текущего проекта — они не влияют на другие проекты или внешние сети.

Политики можно применять к портам или интерфейсам инстансов, чтобы управлять сетевым поведением более точно.

Пример использования:

Если в проекте работает несколько инстансов с разными ролями — например, база данных, веб-сервер и фоновый обработчик — вы можете задать для них разные политики QoS. Это позволит, например, гарантировать стабильную работу базы данных даже при высокой нагрузке на остальные сервисы.

Общие политики QoS

Общие политики QoS — это шаблоны сетевых политик качества обслуживания (Quality of Service), которые создаются на уровне всей облачной платформы и доступны для использования в любом проекте.

Общие политики QoS позволяют:

Унифицировать подход к управлению сетевой производительностью во всех проектах.

Повысить удобство и скорость настройки — вместо создания новых политик в каждом проекте можно выбрать готовую общую политику.

Обеспечить единые стандарты качества обслуживания для различных подразделений или команд в организации.

Особенности:

Общие политики создаются пользователями с соответствующими правами или администраторами облачной платформы.

Могут включать параметры ограничения пропускной способности, приоритезации и другие правила, регулирующие сетевую нагрузку.

Пример использования:

Допустим, в компании принято ограничивать исходящий трафик для тестовых сред до 100 Мбит/с. Вместо того чтобы настраивать такие ограничения в каждом проекте, можно создать одну общую политику QoS с этим лимитом и использовать её повторно.

Все политики QoS

На этой вкладке отображаются все существующие политики QoS

Наименование поля |

Описание |

|---|---|

ID/Имя |

Имя политики |

Описание |

Описание политики |

Количество правил |

Количество правил в политике |

Правила |

Правила политики |

Общий |

Тип политики |

Политика по умолчанию |

Используется ли по умолчанию |

Создано |

Дата и время создания |

Действие |

Быстрое действие |

На вкладках доступны следующие действия:

Управление политиками |

Просмотр, Создание, Редактирование, Удаление |

Настройка пропускной способности |

Создание правила ограничения пропускной способности |

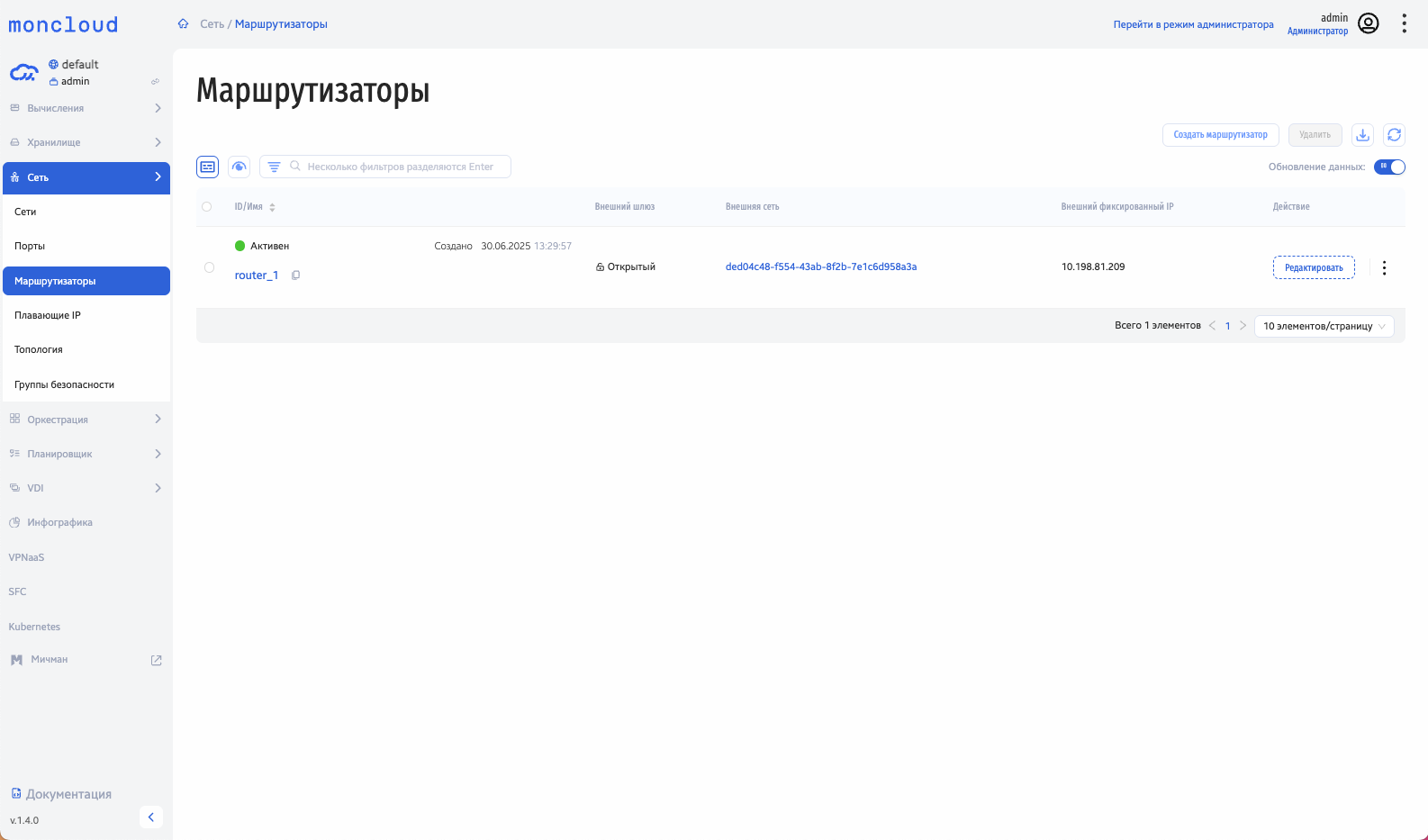

Маршрутизаторы

Маршрутизаторы в облаке — это виртуальные сетевые устройства, которые направляют трафик между различными сетевыми сегментами внутри облачной инфраструктуры. Они выполняют те же функции, что и физические маршрутизаторы, но работают в программной среде облака.

Зачем они нужны:

Связь между подсетями: маршрутизаторы позволяют инстансам в разных подсетях внутри одного проекта или даже разных проектов взаимодействовать друг с другом.

Выход в интернет: с помощью маршрутизатора можно организовать доступ инстансов к внешним ресурсам через NAT.

Настройка изоляции и маршрутов: можно определить, какие сети и подсети имеют доступ друг к другу, а какие — изолированы.

Как это работает:

Маршрутизатор получает IP-пакеты, анализирует информацию о пункте назначения и направляет их по нужному маршруту — например, из одной подсети в другую или из частной сети в интернет через шлюз.

Пример:

Вы создали две подсети: одна для веб-серверов, другая — для баз данных. Чтобы серверы могли обращаться к базе данных, необходимо настроить маршруты между подсетями через маршрутизатор.

Маршрутизаторы являются ключевым компонентом при построении сложных сетевых архитектур в облачной среде.

Доступны следующие действия: удаление маршрутизатора.

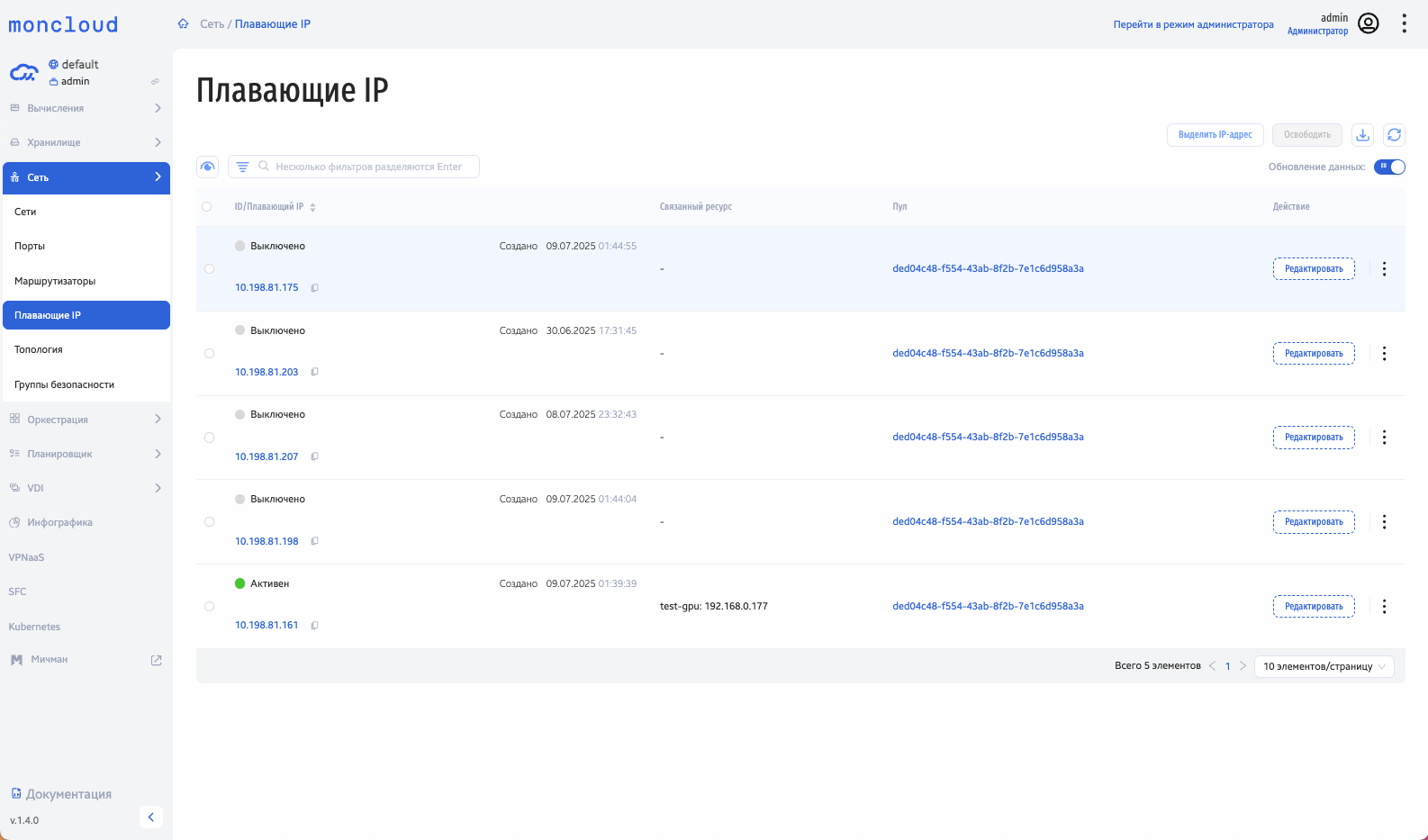

Плавающие IP-адреса

Плавающий IP-адрес — это внешний (публичный) IP, который можно динамически привязывать к любому инстансу. Он позволяет обеспечить доступ к инстансу из интернета и легко переназначается при необходимости, например, при замене инстанса.

Доступны следующие действия: выделение IP-адресов или их освобождение.

Выделение плавающего IP-адреса — это процесс получения свободного внешнего IP-адреса из пула доступных в облаке. После выделения его можно привязать к инстансу, чтобы обеспечить удалённый доступ.

Освобождение — это удаление IP-адреса из вашего проекта: он отвязывается от инстанса (если был привязан) и возвращается в общий пул. После этого IP может быть выдан другому пользователю, и доступ к вашему инстансу по нему станет невозможен.

Это удобно, когда нужно временно дать внешнее подключение или быстро переключить IP на другую машину.

Примеры:

Выделение: Вы развернули инстанс и хотите подключиться к нему по SSH из интернета. Выделяете плавающий IP и привязываете его к инстансу — теперь он доступен извне.

Освобождение: Завершили работу с проектом, инстанс больше не требует доступа из интернета. Отвязываете плавающий IP и освобождаете его, чтобы использовать его в другом проекте.

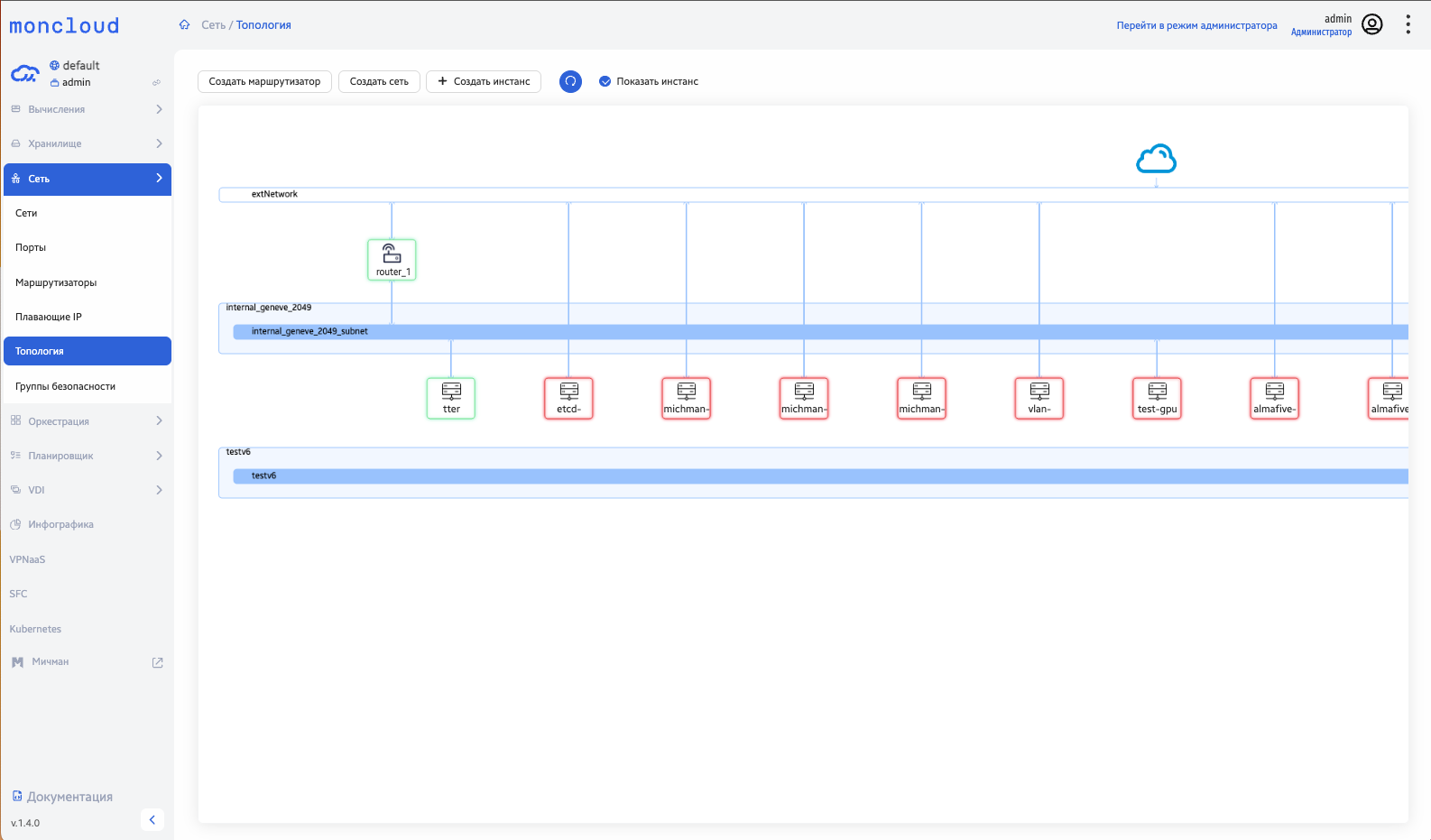

Топология

Топология сети в контексте облачной инфраструктуры — это схема взаимосвязей между сетевыми компонентами: инстансами, подсетями, маршрутизаторами, шлюзами, интерфейсами и другими элементами.

Топология определяет, как устройства обмениваются данными, через какие маршруты проходит трафик, какие узлы взаимодействуют напрямую, а какие — через промежуточные звенья.

Доступны следующие действия: просмотр топологии сети.

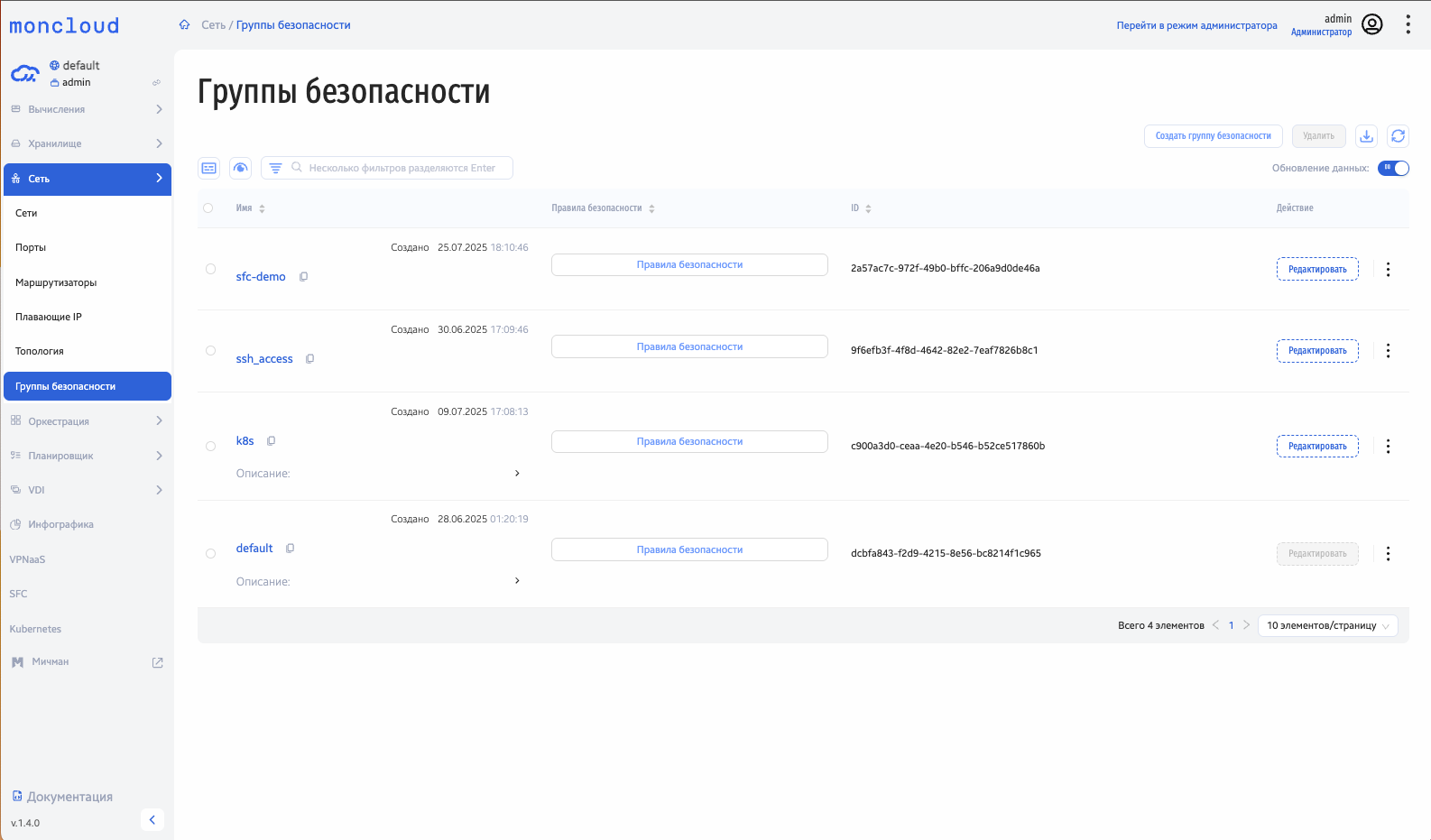

Группы безопасности

Группы безопасности — это набор правил контроля доступа, которые определяют, какой сетевой трафик разрешён к инстансам и от них. Они работают как виртуальный брандмауэр, ограничивая соединения на основе IP-адресов, портов и протоколов.

Группы безопасности применяются к сетевым интерфейсам инстансов. Вы можете задать правила:

для входящего трафика (например, разрешить подключение по SSH или HTTP),

для исходящего трафика (например, ограничить доступ в интернет).

Это позволяет:

защитить инстансы от несанкционированного доступа;

гибко настраивать доступ к приложениям;

централизованно управлять политиками безопасности для разных инстансов.

Группы безопасности можно создавать, редактировать и применять повторно для разных инстансов, что упрощает администрирование.

Доступны следующие действия: создание и удаление групп безопасности.